Материалы по тегу: безопасность

|

13.03.2023 [14:30], Сергей Карасёв

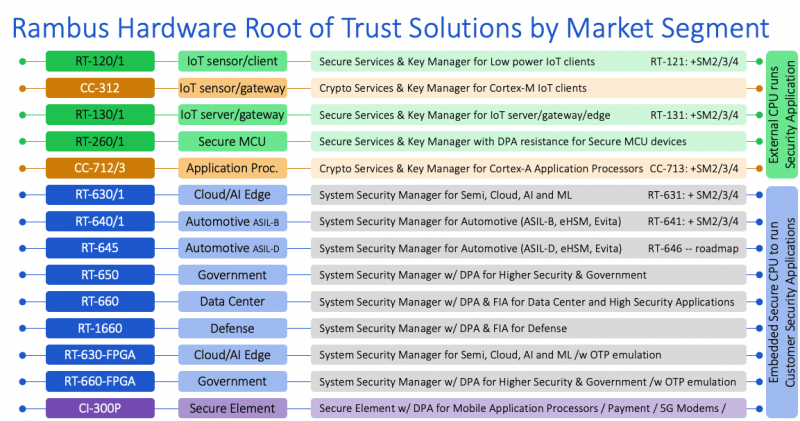

Rambus получила от Arm средства безопасности CryptoCell и CryptoIsland IPКомпания Rambus объявила о расширении средств обеспечения безопасности благодаря получению технологий Arm CryptoCell и CryptoIsland IP. Уже проданные самой Arm лицензии на соответствующие IP-блоки затронуты не будут, а в дальнейшем разработчики полупроводниковых изделий смогут лицензировать соответствующую интеллектуальную собственность непосредственно у Rambus. Технологии Arm CryptoCell и CryptoIsland IP дополнят решение Rambus Data-at-Rest, что предоставит заказчикам больше возможностей для создания безопасных SoC с использованием сертифицированных решений Root of Trust. Речь идёт об использовании изделий серии Rambus RT-1xx, сертифицированных по стандарту FIPS 140, для недорогих IoT-клиентов, серверов и шлюзов, а также серии RT-2xx для микроконтроллеров. В свою очередь, сертифицированная по стандарту FIPS 140 серия Rambus RT-6xx System Security Manager ориентирована на защищённые интеллектуальные системы периферийных вычислений и дата-центры, а также на правительственный, аэрокосмический и оборонный сегменты. CryptoCell CC-312, CC-712 и CC-713 — это облегчённые ядра без основного процессора или контроллера, которые предоставляют средства управления ключами и криптосервисы для SoC на базе Arm Cortex-M и Cortex-A с поддержкой TrustZone. Ядра CryptoCell будут доступны вместе с ядрами RT-1xx Root of Trust для датчиков, шлюзов и других устройств в сегменте IoT. А CryptoIsland CI-300 — это узел безопасности, который можно использовать изолированно от хост-процессора. Благодаря возможности безопасного программирования ядро CryptoIsland будет предлагаться вместе с серией Rambus RT-6xx Root of Trust. Основными сферами использования станут смарт-карты, процессоры для мобильных устройств и модемы 5G.

11.03.2023 [12:11], Сергей Карасёв

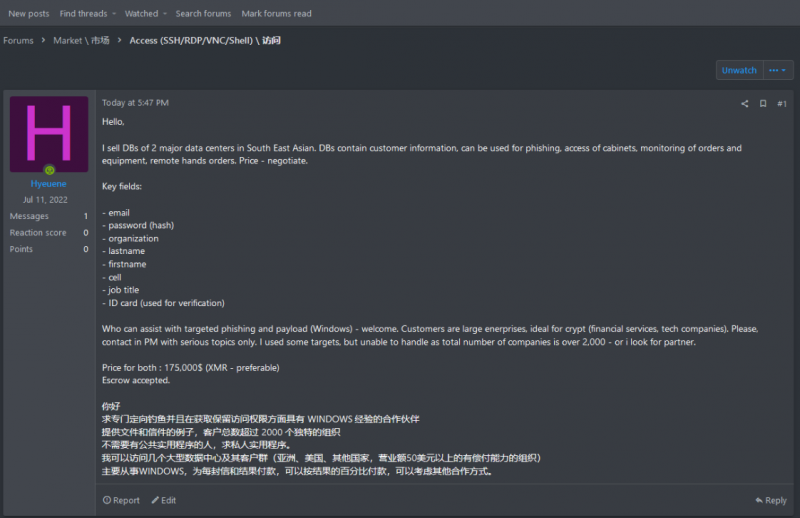

QNAP запустила программу Security Bounty по поиску уязвимостей в своих продуктахQNAP Systems анонсировала программу Security Bounty: исследователям и экспертам в области информационной безопасности со всего мира предлагается за вознаграждение заняться поиском уязвимостей в продуктах компании. Программа охватывает несколько продуктовых категорий. Это, в частности, операционные системы QTS, QuTS hero и QuTScloud. Кроме того, будет изучаться защита различных приложений и облачных сервисов QNAP. В зависимости от опасности и актуальности обнаруженной уязвимости сумма вознаграждения может составлять до $20 000.

Источник изображения: QNAP Systems Участникам Security Bounty предстоит соблюсти ряд условий. Они не должны разглашать никакую информацию о выявленной проблеме безопасности. Эксперты QNAP должны иметь возможность подтвердить факт существования «дыры». Для получения вознаграждения участник программы должен быть первым исследователем, сообщившим о заявленной уязвимости. «С момента создания QNAP PSIRT (Product Security Incident Response Team) мы стремимся поддерживать безопасность продуктов и услуг QNAP и быстро реагировать на инциденты. Мы благодарны исследователям за отчёты об уязвимостях и отзывы и с нетерпением ждём возможности объединить больше профессионалов для совместной работы над повышением сетевой и информационной безопасности», — отметил старший менеджер PSIRT.

10.03.2023 [20:18], Татьяна Золотова

MTS AI купила долю производителя умных турникетов и билетных систем «Инфоматика»Компания MTS AI («дочка» МТС) приобрела 49 % в российском разработчике высокотехнологичных решений в сфере контроля доступа и билетных систем «Инфоматика». Сумма сделки не разглашается. Решения «Инфоматики» будут интегрированы с технологиями по распознаванию лиц и систем оплаты по лицу VisionLabs (дочерняя структура MTS AI). Обе компании уже являются технологическими партнерами с общими проектами. По словам представителя «Инфоматики», компании были необходимы стратегические инвестиции для развития международного бизнеса. Партнеры намерены совместно работать на рынках Ближнего Востока и Латинской Америки. «Инфоматика» работает на ИТ-рынке с 1996 года. Помимо билетно-пропускных систем компания производит системы контроля оплаты проезда в общественном транспорте, специализированное оборудование контроля и управления доступом. У «Инфоматики» есть собственное конструкторское бюро и производственный комплекс в Казани для проектного и серийного производства продукции собственной разработки. Что касается VisionLabs, то МТС приобрела компанию в декабре 2021 года. Сумма сделки, которую заключила Intema, дочерняя компания МТС AI, составляет около 7 млрд руб. МТС стала обладателем контрольного пакета акций VisionLabs благодаря выкупу долей основателей ИТ-компании (51,77 % акций), «Сбера» (25,07 % акций) и венчурного фонда АФК «Система» Sistema_VC (23,16 % акций).

10.03.2023 [15:36], Андрей Крупин

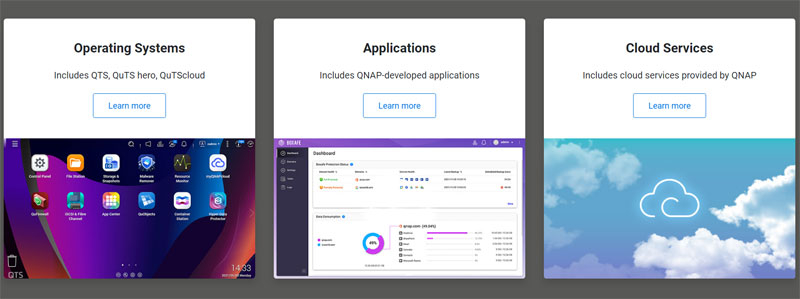

Вышла новая версия защитного комплекса «Сакура» со множеством доработокКомпания «ИТ-Экспертиза» представила новый релиз программного комплекса информационной безопасности «Сакура», который получил номер 2.30. «Сакура» является российской разработкой, обеспечивающей контроль доступа к корпоративным ресурсам, мониторинг состояния защищённости рабочих мест на основе политик, а также защиту используемых сотрудниками устройств как в периметре организации, так и при удалённом подключении к IT-инфраструктуре предприятия. Продукт совместим с операционными системами Windows, Linux, macOS и поддерживает интеграцию с отечественными VPN-провайдерами.

Архитектура программного комплекса «Сакура» (источник изображения: it-expertise.ru) Обновлённый комплекс «Сакура» 2.30 дополнился мобильным клиентом под ОС Android и iOS для организации многофакторной аутентификации пользователя и расширенными возможностями отправки уведомлений при нарушении правил безопасности. Доработками подверглись модули взаимодействия со службой каталогов Active Directory по протоколу и средства актуализации политик VPN-шлюза Ngate. Также была выполнена работа по оптимизации различных компонентов системы. Комплекс «Сакура» включён в единый реестр российских программ для электронных вычислительных машин и баз данных, которые могут закупаться государственными и муниципальными учреждениями.

09.03.2023 [23:56], Сергей Карасёв

ВВС США получат самоорганизующуюся беспроводную сеть для ядерных бункеров, охватывающую площадь 65 тыс. кв. кмКомандование глобальных ударов ВВС ВС США (англ. Air Force Global Strike Command), отвечающее в том числе за стратегическое ядерное сдерживание, по сообщению ресурса Datacenter Dynamics, заключило контракт с компанией Persistent Systems на развёртывание крупнейшей в мире децентрализованной беспроводной сети (ad-hoc), охватывающей область Великих равнин. Цель проекта заключается в формировании эффективной и надёжной системы связи для трёх баз межконтинентальных баллистических ракет Minuteman III. Они несут боевое дежурство в шахтах на авиабазах Малмстром (Монтана), им. Фрэнсиса Уоррена (Вайоминг) и Майнот (Северная Дакота).

Источник изображения: Persistent Systems Сообщается, что стоимость контракта составляет $75,5 млн. Компания Persistent Systems поставит оборудование для безопасных мобильных ad-hoc сетей (MANET). Это самоорганизующиеся сети, которые не имеют постоянной структуры. Поэтому выход какого-либо узла из строя не приводит к отключению всей сети. Новая сеть будет развёрнута на территории площадью 65 тыс. км2. Она свяжет 75 операционных центров и более 1000 транспортных средств. Система позволит передавать текстовые, голосовые и видеоданные, показания различных датчиков и координаты GPS. Новая инфраструктура решит проблему оперативного обмена информацией между специалистами штабов и сотрудниками службы безопасности, патрулирующими эту обширную территорию.

02.03.2023 [15:15], Андрей Крупин

«Ростелеком-Солар» запустил сервис по мониторингу внешних цифровых рисков Solar AURA«Ростелеком-Солар» объявил о запуске сервиса Solar AURA (Audit & Risk Assessment), предназначенного для мониторинга внешних цифровых рисков для бизнеса. Solar AURA относится к решениям класса DRP (Digital Risk Protection). Решение позволяет выявлять фишинг от имени компании (с последующей его блокировкой), утечки данных, признаки подготовки атак в даркнете, незаконное использование бренда, нелегальное применение эквайринга, махинации с контрагентами и прочие угрозы.

Источник изображения: rawpixel.com / freepik.com Сервис имеет модульную архитектуру и может интегрироваться с системами безопасности организации в качестве источника данных. В составе Solar AURA представлены модули «Антифишинг», «Утечки», «Даркнет», «Бренд компании», «Личный бренд», «Медиаполе» и «Безопасность финансов», которые могут использоваться отдельно или в комплексе. «Необходимо понимать, что концепция "да зачем нам вкладываться в безопасность, кому мы нужны?" — не работает. Опыт последних месяцев показывает, что атакам подвергаются самые разные организации, даже те, кто ещё недавно был неинтересен злоумышленникам. Вовремя отследить готовящуюся фишинговую или DDoS-атаку, найти скомпрометированные учётные записи, выявить инсайдеров по публикациям в даркнете – все это даёт возможность сохранить бизнес, репутацию, а в конечном итоге помогает обеспечить стабильное функционирование российской экономики», — отмечают в «Ростелеком-Солар».

02.03.2023 [14:15], Владимир Мироненко

«Яндекс» выпустил новую версию браузера для бизнеса с повышенной безопасностьюКомпания «Яндекс» представила новую, более безопасную версию браузера для бизнеса. Она предназначена только для корпоративных клиентов, поэтому обычные пользователи использовать её не смогут, отмечает «Коммерсантъ». В обновлённом браузере имеется защита от трекеров, что усложняет возможность использования хакерами целевых атак против отдельных сотрудников для получения прямого доступа к внутренней документации компаний.

Источник изображения: «Яндекс» Также в новой версии появился личный кабинет для администратора, в котором можно обратиться за помощью в службу поддержки, следить за журналом изменений, а также возвращаться к предыдущим сборкам. В нём также есть панель настройки корпоративных ресурсов. Предполагается, что в дальнейшем он будет использоваться как единый центр управления всеми браузерами компании. Статистика использования браузера теперь не будет доступна за пределами компаний, которые получат право на приоритетную техническую поддержку. При обращении компании в службу поддержки ответ последует в течение часа, а в особо сложных случаях модераторы «Яндекса» помогут советом по телефону. Как сообщили в «Яндексе», в дальнейшем в браузере для бизнеса появится облачный рендеринг для устаревших плагинов и технологий (Java, Flash, Silverlight и т.д.), а также режим анонимности с улучшенной блокировкой отслеживания, мониторинг активности пользователей и интеграция с корпоративными системами безопасности. Напомним, что в прошлом году «Яндекс.Браузер» для бизнеса получил расширенные политики безопасности и поддержку macOS.

02.03.2023 [09:39], Андрей Крупин

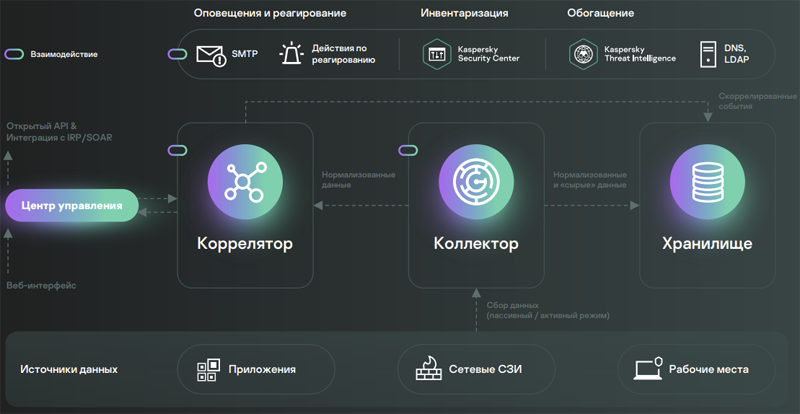

Система управления ИБ-событиями Kaspersky Unified Monitoring and Analysis Platform получила поддержку «1С»«Лаборатория Касперского» сообщила о выпуске обновлённого программного комплекса Kaspersky Unified Monitoring and Analysis Platform (KUMA) 2.1. KUMA относится к классу решений SIEM (Security information and event management) и позволяет IT-службам в режиме реального времени осуществлять централизованный мониторинг событий ИБ, выявлять инциденты информационной безопасности, оперативно реагировать на возникающие угрозы, а также выполнять требования, предъявляемые регуляторами к защите персональных данных, в том числе к обеспечению безопасности государственных информационных систем.

Архитектура решения Kaspersky Unified Monitoring and Analysis Platform В новой версии KUMA 2.1 внедрён новый подход к хранению данных о событиях безопасности, осуществлена поддержка платформы «1С:Предприятие», повышена отказоустойчивость ядра системы и расширены возможности по обнаружению и реагированию на угрозы. Изменения также коснулись интерфейса продукта, модуля автообновления контента и интеграции с государственной системой обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы РФ (ГосСОПКА). SIEM-платформа KUMA зарегистрирована в реестре отечественного ПО и имеет статус рекомендованной для использования в государственных ведомствах и организациях РФ.

28.02.2023 [00:42], Татьяна Золотова

Кибермошенники прикрывают DDoS-атаками сложные вредоносные активностиВ России в январе 2023 года количество DDoS-атак, служащих прикрытием для сложных целевых инцидентов на российские компании, стало на 35 % больше, чем в январе 2022 года, обнаружили эксперты StormWall. По мнению экспертов StormWall, изучивших данные своих клиентов, основной целью атакующих являлся вывод из строя ИТ-инфраструктуры организации или взлом системы для получения несанкционированного доступа к данным пользователей или компаний. Хакеры применяли DDoS-атаку для отвлечения внимания от проникновения внутрь организации или вывода уже полученной информации. Отдел информационной безопасности вынужден был направлять все силы на защиту ИТ-инфраструктуры от атаки, ослабляя наблюдение за системами от других опасностей. Наибольшее количество DDoS-атак для отвлечения внимания в январе 2023 года пришлось на финтех (рост на 83 %), ритейл (+62 %) и игровую индустрию (+53 %). Рост подобных на образовательную сферу составил 18 %, на медицинскую отрасль – 14 % и на телеком-сектор – 10 %. Запустив DDoS-атаку в финтех-компаниях для отвлечения внимания, злоумышленники с помощью вредоносных программ пытались произвести взлом внутренних систем и сайтов организаций. В результате взлома произошла утечка персональных данных клиентов, некоторые организации столкнулись с дефейсом. Большинство DDoS-атак на финтех-компании были организованы политически мотивированными хактивистами.

21.02.2023 [22:45], Владимир Мироненко

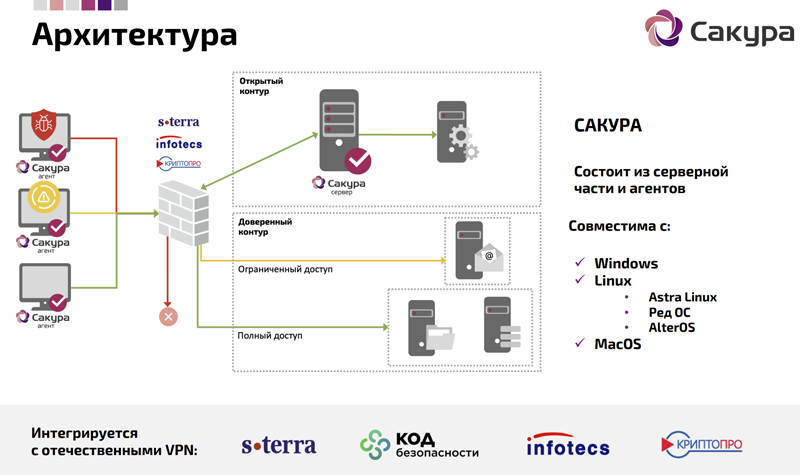

Хакеры похитили у двух азиатских операторов ЦОД учётные данные крупных компаний, включая Alibaba, Amazon, Apple, BMW, Microsoft и HuaweiХотя это произошло в 2021 году, только сейчас стало известно о том, что хакерам удалось похитить учётные данные целого ряда крупнейших международных компаний для входа в сети ЦОД двух крупнейших операторов Азии: шанхайской GDS Holdings Ltd. и сингапурской ST Telemedia Global Data Centres (STT GDC). Об этом сообщила исследовательская фирма в области кибербезопасности Resecurity Inc., утверждающая, что от взлома пострадало около 2000 клиентов обоих операторов ЦОД. Гендиректор Resecurity Джин Ю (Gene Yoo) рассказал, что эти инциденты были раскрыты в сентябре 2021 года после того, как один из сотрудников фирмы, работая под прикрытием, сумел внедриться в хакерскую группу в Китае. Вскоре после этого Джин Ю известил о случившемся GDS и STT GDC, а также ряд клиентов Resecurity, чьи данные попали к хакерам. В январе 2022 года Resecurity вновь уведомила GDS и STT GDC после того, как стало ясно, что хакеры получили доступ к учётным записям. Одновременно фирма известила власти Китая и Сингапура. Оба оператора ЦОД сообщили, что оперативно отреагировали на уведомления Resecurity и начали внутренние расследования. GDS признала, что веб-сайт поддержки клиентов был взломан, отметив, что в 2021 году она исследовала и устранила уязвимость. В свою очередь, STT GDC заявила, что привлекла внешних экспертов по кибербезопасности, когда узнала о случившемся в 2021 году инциденте. «Несанкционированного доступа или потери данных не наблюдалось», — отметила STT GDC, добавив, что полученные Resecurity учётные данные, представляют собой «неполный и устаревший список учётных данных пользователей для приложений». «Любые такие данные теперь недействительны и не представляют угрозы безопасности в будущем», — сообщил оператор.

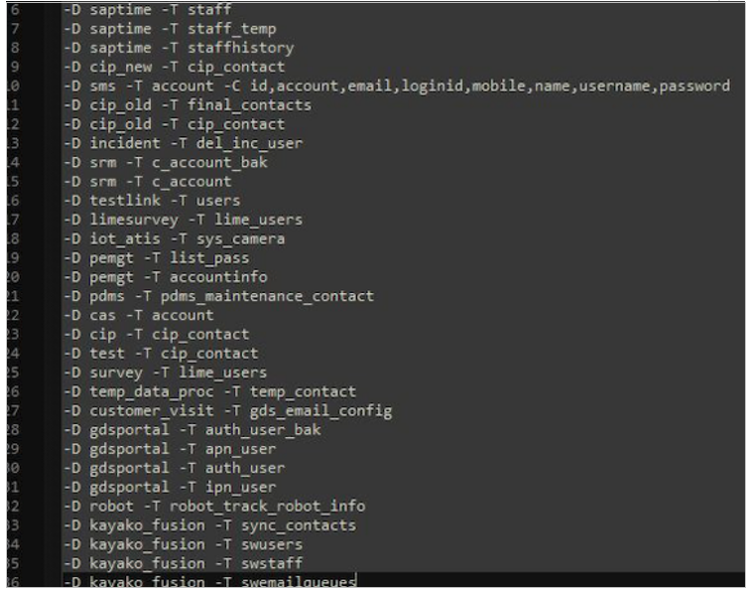

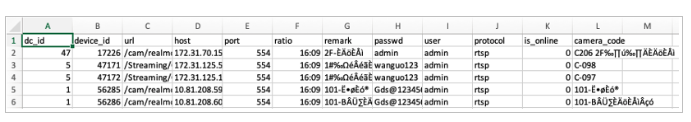

Источник: Resecurity Inc. В частности, хакеры получили доступ к различным учётным данным некоторых крупнейших компаний мира, включая Alibaba Group Holding Ltd., Amazon.com Inc., Apple Inc., BMW AG, Goldman Sachs Group Inc., Huawei Technologies Co., Microsoft Corp. и Walmart Inc. Большинство пострадавших компаний, с которыми связался ресурс Bloomberg News, включая Alibaba, Amazon, Huawei и Walmart, отказались от комментариев. Что касается GDS и STT GDC, то те утверждают, что никто из их клиентов не пострадал. Тем не менее, согласно документам, проанализированным Bloomberg News, хакеры получили адреса электронной почты и пароли более 3000 человек в базе данных GDS, включая её собственных сотрудников и клиентов, и более 1000 человек из STT GDC. Хакеры также украли из сети GDS учётные данные более чем 30 тыс. камер наблюдения, для доступа к большинству из которых использовались простые пароли вроде «admin» или «admin12345».

Источник: Resecurity Inc. Хакеры имели доступ к учётным данным более года, после чего выставили их в прошлом месяце на продажу в даркнете за $175 тыс., сообщила Resecurity. А в прошлый понедельник хакерская группа разместила украденные данные в даркнете уже бесплатно. Фирма утверждает, что даже без действительных паролей похищенные данные всё равно представляют ценность, поскольку с их помощью хакеры смогут создавать целевые фишинговые электронные письма для людей, имеющих высокий уровень доступа к сетям компаний. |

|