Материалы по тегу: безопасность

|

21.04.2023 [17:10], Руслан Авдеев

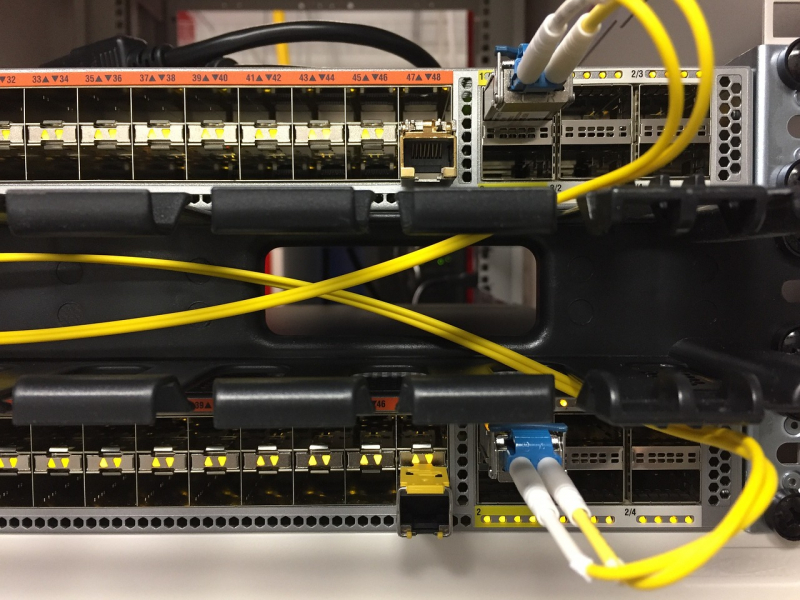

ESET: большинство б/у корпоративных маршрутизаторов хранят критически важную информацию о прежних владельцахЭксперты ESET предупредили об опасности продажи бывших в употреблении магистральных роутеров и иного сетевого оборудования, не прошедших предпродажного удаления данных. Как сообщает портал Dark Reading, в компании выяснили, что многие устройства подобного типа хранят большие массивы данных, позволяющие скомпрометировать корпоративные сети. Б/у оборудование всегда было традиционным источником угроз для его бывших владельцев. Проданные или сданные на утилизацию смартфоны, жёсткие диски, принтеры и другое оборудование содержат немало важных сведений. По данным ряда исследований, лишь немногим устройствам очищают память должным образом. Купив маршрутизатор Juniper SRX240H на eBay, один из сотрудников ESET обнаружил, что в памяти устройства сохранилась масса информации о бывшем владельце — разрабатывающей ПО компании из Кремниевой долины. После этого в ESET провели небольшое расследование, купив другие устройства: четыре Cisco Systems ASA 5500, три Fortinet FortiGate и одиннадцать экземпляров Juniper Networks SRX Series Services Gateway. Выяснилось, что девять из них содержали ключевую информацию о конфигурации сетей бывших владельцев, учётные данные, а также некоторые сведениях о клиентах, партнёрах, используемых с сетями приложениях и т.д. Фактически речь шла о полных макетах сетевой инфраструктуры компаний, как внутренней, так и внешней. Извлечённых сведений, по мнению ESET, оказалось достаточно для подготовки атак разных типов. Конечно, довольно легко оказалось установить и сами компании, некогда владевшие оборудованием. По словам экспертов, маршрутизаторы связаны буквально со всем, что происходит в информационных системах подключённых организаций, включая облачные хранилища, а сведения об используемом ПО и ОС позволяют подобрать подходящие уязвимости и инструменты для их использования. ESET попыталась связаться с бывшими владельцами. И если представители IT-компаний сразу поняли, о чём идёт речь, и даже выплатили вознаграждение, то с компаниями вне технологического сектора оказались не только сложно связаться, но и найти уполномоченных вести дела в случае раскрытия информации. При этом один из маршрутизаторов оказался снабжён доступом для удалённого администрирования из недружественной США страны. Впрочем, эксперты не исключили, что доступ в своё время просто использовался сотрудником на аутсорсе. К счастью, как сообщают в ESET, стереть данные в маршрутизаторах «большой тройки» — Cisco, Fortinet и Juniper — довольно легко, а на сайтах компаний имеются подробные инструкции сброса до заводских настроек.

20.04.2023 [18:53], Татьяна Золотова

Group-IB в России превратилась в F.A.C.C.T.: активы отошли локальным менеджерам и акционерамНовыми владельцами российского бизнеса Group-IB стали локальные акционеры и топ-менеджмент. Теперь компания работает под брендом F.A.С.С.T. (Fight Against Cybercrime Technologies). На территории России использование бренда Group-IB и торговых марок компании полностью завершится до конца 2023 года, сообщили в компании. О разделении российского и международного бизнеса Group-IB заявил в июле 2022 года. Как указано в сообщении компании, разделение как команд, так и технологического стека завершено. F.A.С.С.T. является финансово независимой, самостоятельной компанией, выручка которой инвестируется в развитие российского бизнеса и партнерской сети. Главой F.A.С.С.T. назначен Валерий Баулин, ранее занимавший позицию регионального директора Group-IB. Он отвечает за стратегию компании в России и СНГ, выход на новые рынки, а также за финансовое развитие бизнеса. Сооснователь и СEO Group-IB Дмитрий Волков продал свою долю Валерию Баулину и вышел из состава акционеров. Сумма сделки не разглашается. Основным акционером российского юрлица под новым брендом F.A.С.С.T. по-прежнему остается основатель Group-IB Илья Сачков с 37,5 % доли. Еще 25 % принадлежит «Альтера Капитал», 15 % — Алексею Козыреву, 12,5 % — «Киберинвесту», 10 % — Валерию Баулину. В дальнейшем Group-IB будет представлена только на международном рынке. Штаб-квартира находится в Сингапуре, а центры исследования киберугроз расположены на Ближнем Востоке (Дубай), в Азиатско-Тихоокеанском регионе (Сингапур) и в Европе (Амстердам).

19.04.2023 [22:47], Татьяна Золотова

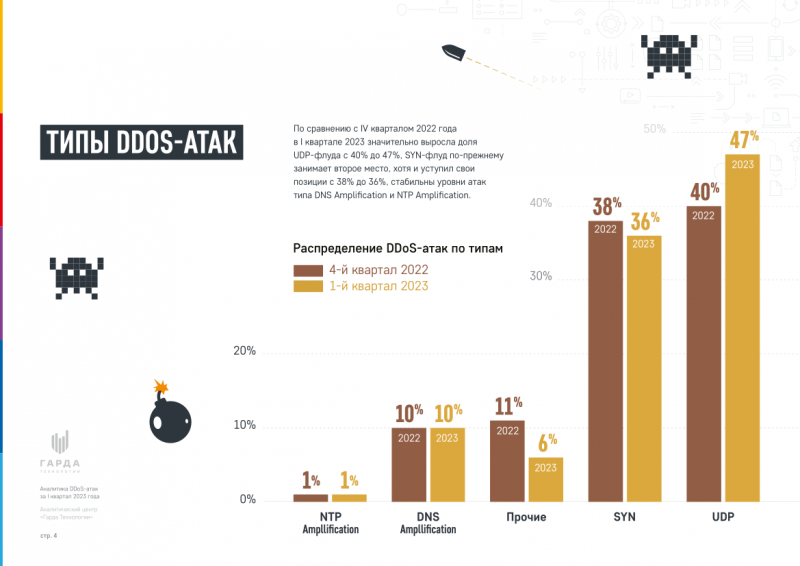

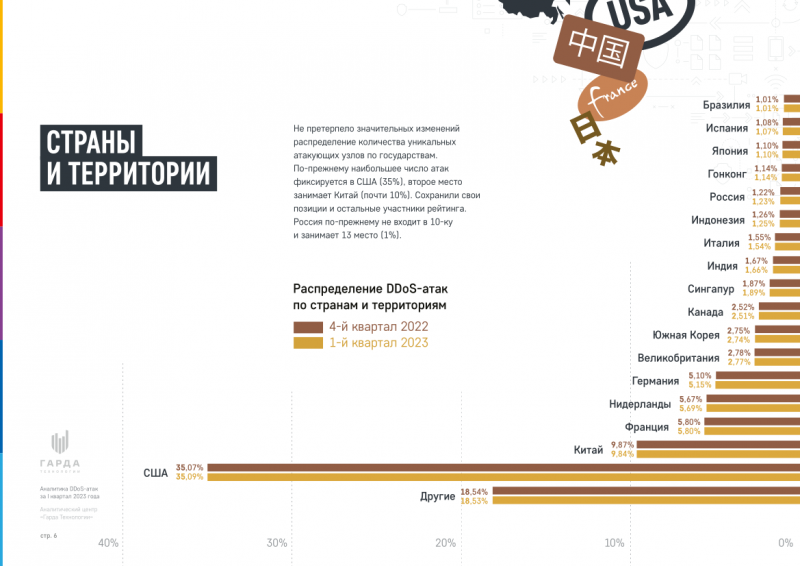

«Гарда технологии»: с начала 2023 года киберпреступники вновь обратили взоры на РоссиюПо данным компании «Гарда технологии», I квартал 2023 года отметился рекордным скачком интенсивности DDoS-атак. По сравнению с IV кварталом 2022 года в отчетный период значительно выросла доля разновидностей сетевых атак типа «отказ в обслуживании»: на первом месте UDP-флуд (рост с 40 % до 47 %), на втором — SYN-флуд с небольшим снижением (с 38 % до 36 %). «Гарда технологии» собирала данные с помощью территориально распределенных ловушек, расположенных в 10 странах мира (США, страны Европы и др.). В отличие от IV квартала 2022 года в отчетный период наибольшая активность наблюдалась не в выходные, а в будние дни — заметный рост наблюдался в пятницу и среду. Распределение количества уникальных атакующих узлов по государствам значительных не изменилось. По-прежнему наибольшее количество атак фиксируется в США (35 %), второе место занимает Китай (почти 10 %). Россия занимает 13 место (1 %). Несмотря на то, что общее географическое распределение уникальных атакующих DDoS-узлов существенно не поменялось, в России и Индии зафиксирован значительный рост количества таких узлов, атакующих ловушки. Это 3 % против 2 % ранее и 18 % против 12 % ранее соответственно. В лидерах по этому параметру по-прежнему Китай, хотя и со снижением (38 % против 40 % ранее). Южная Корея уступила Индии, сократив показатели на 4 % (10 % против 15 % ранее). Как отмечают в компании, в относительных значениях по сегменту этот рост составил 50 %, что может говорить о попытках злоумышленников обойти блокировки по географическому признаку для расширения активности в российском сегменте интернета.

19.04.2023 [14:45], Татьяна Золотова

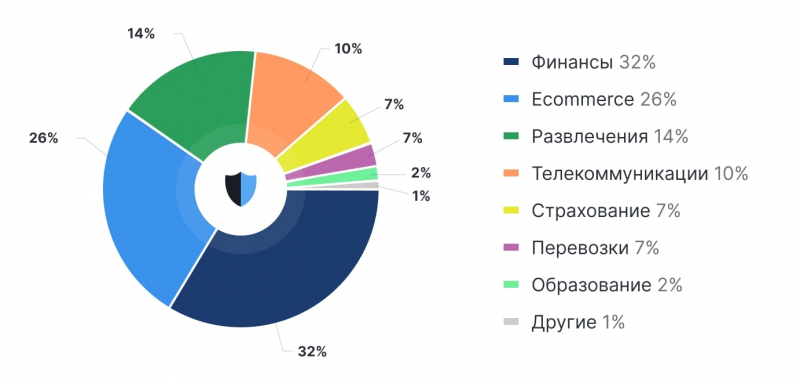

StormWall: с начала года участились DDoS-атаки для прикрытия сложных многоцелевых атак на российские компанииВ I квартале 2023 года политически мотивированные хактивисты сконцентрировались на комплексных DDoS-атаках, их стало в два раза больше по сравнению с аналогичным периодом прошлого года. Такие данные приводят эксперты StormWall. По данным исследования, основанном на данных клиентов компании, в I квартале политически мотивированные хактивисты вновь активировались, после затишья в конце 2022 года. Злоумышленники концентрировались на организации комплексных атак, направленных сразу на несколько разных сетевых уровней и элементов инфраструктуры организации. Это, к примеру, атаки на сайт, сеть и инфраструктуру компании одновременно. При этом чаще всего такие нападения использовались для прикрытия сложных целевых атак на российские компании (рост на 47 % по сравнению с первым кварталом прошлого года). В целом, традиционно больше всего киберпреступников интересует финансовая отрасль (32 % от общего количества атак), затем идут e-commerce (26 %) и сфера развлечений (14 %). На телеком-сферу было обнаружено 10 % от количества всех инцидентов, на страхование — 7 %, на нефтегазовую отрасль — 5 %, на производственную сферу — 3 %, на образование — 2 %. Самый большой рост количества атак наблюдался в развлекательной сфере (97 % по сравнению с аналогичным периодом прошлого года), пиковым месяцем стал январь. Количество атак на финансовые организации увеличилось на 62 %, хактивисты были наиболее активны в январе и марте. Сегментом e-commerce киберпреступники интересовались более активно в феврале (рост атак на 38 %). Большинство атак осуществлялось по протоколам HTTP/HTTPS (82 %). На втором месте атаки по протоколам TCP/UDP (14 %), на третьем — DNS-атаки (3 %). По прогнозам экспертов StormWall, в будущем мощность DDoS-атак может достигать 2,5-3 Тбит/с за счет создания новых гигантских ботнетов. Также киберпреступники изучают возможности ChatGPT для запуска более разрушительных атак.

17.04.2023 [22:44], Татьяна Золотова

F+ tech, ОМП, «Лаборатория Касперского» и «Мойофис» создали защищенное мобильное рабочее место под управлением ОС «Аврора»

fplus

hardware

аврора

информационная безопасность

лаборатория касперского

марвел

мойофис

планшет

сделано в россии

смартфон

Производитель ИТ-оборудования F+ tech (входит в группу компаний «F+ tech | Марвел») представил защищенное мобильное рабочее место, реализованное совместно с разработчиками программных продуктов «Открытая мобильная платформа» (ОМП, «дочка» «Ростелекома»), «Лаборатория Касперского» и «Мойофис». Программно-аппаратный комплекс (ПАК) работает под управлением ОС «Аврора». Мобильное рабочее место выпускается в двух форм-факторах: на базе защищенного смартфона R570e и планшета LifeTabPlus. За безопасность и защиту данных от киберугроз отвечает решение «Лаборатории Касперского». Мобильное приложение «Мойофис документы» — нативное для ОС «Аврора» — позволяет локально работать с текстовыми, табличными файлами и презентациями на устройстве пользователя и не требует подключения к интернету. По данным F+ tech, текущие производственные мощности компании позволяют поставлять ежегодно более 500 тыс. ПАК. До конца года планируется выйти на объемы более 1 млн устройств. А пока компания совершает покупки в смежных областях. Так, в феврале 2023 года F+ tech сообщила о приобретении 49-% доли в Getmobit, российском производителе защищенной цифровой платформы для построения и системного управления инфраструктурой рабочих мест в корпоративном и госсекторе. К 2024 году F+ tech и Getmobit намерены организовать выпуск семейства отечественных устройств нового поколения. Речь идет о тонких клиентах, моноблоках, IP-телефонах. При изготовлении оборудования планируется применять отечественную электронную компонентную базу. Объем выпуска компании намерены довести до 100 тыс. устройств в год.

17.04.2023 [11:10], Владимир Мироненко

Cisco запустит в 2024 году изолированную облачную платформу Webex для спецслужб и госоргановCisco объявила о планах запустить в 2024 году новую защищённцю облачную платформу Webex Air-Gapped Trusted Cloud для совместной работы, предназначенную для организаций, занятых в сфере обеспечения национальной безопасности и обороны США, которая предоставит дополнительный уровень безопасности для команд, взаимодействующих с помощью сервиса видеоконференций Webex. Cisco отметила, что у правительства США имеется устоявшийся подход к оценке безопасности и авторизации облачных продуктов и услуг для национальной безопасности и обороны. В частности, в таких решениях должны использоваться облачные развёртывания с воздушным зазором, которые изолированы от общедоступных сетей и управляются на территории США местным персоналом со специальными допусками безопасности для обработки конфиденциальных данных. Новое решение Webex для изолированных облачных развертываний обеспечит дополнительный уровень безопасности, позволяя командам совместно проводить совещания, чаты и осуществлять звонки через данную систему. Сообщается, что система Air-Gapped Trusted Cloud совместима с существующей системой управления унифицированными коммуникациями Cisco (CUCM). Это позволит клиентам использовать уже имеющиеся в продуктах Cisco функции как в подключённых, так и в автономных средах.

Источник изображения: Cisco По словам Cisco, новые инструменты Webex будут соответствовать стандартам безопасности агентств США, занимающихся вопросами национальной безопасности и обороны, без ущерба для удобства пользователей. «Мы дополнили наше решение для совместной работы Webex средствами управления безопасностью и операционными возможностями, требуемыми госорганами, чтобы его можно было развернуть в автономной среде», — сообщил исполнительный вице-президент и генеральный менеджер по безопасности и совместной работе в Cisco. Cisco сообщила, что и дальше будет предоставлять локальные решения для сверхсекретной совместной работы, включая звонки, обмен сообщениями, совещания и обмен файлами, приведя свою систему безопасности корпоративного уровня в соответствие с требованиями программы FedRAMP (Federal Risk and Authorization Management Program), которая обеспечивает стандартизированный подход к безопасности предложений облачных услуг. Подчёркивается, что данное решение Cisco создано специально для компаний, работающих над проектами национальной безопасности и обороны, для удовлетворения их конкретных требований к сети и обработке данных, и поэтому не будет доступно другим клиентам. Заказчики смогут использовать данное решение при работе над государственными контрактами, которые требуют уровня безопасности, обеспечиваемого этим продуктом. Компания также заявила, что все совместимые системы для совместной работы для правительственных организаций будут учитывать локальные правила, требования соответствия и меры безопасности для отдельных правительственных секторов. «Хотя это решение относится к сфере национальной безопасности и охраны, мы продолжим внедрять инновации в разработку полностью совместимых, настраиваемых решений для совместной работы во всех сферах государственного управления», — сообщается в блоге компании.

14.04.2023 [19:13], Татьяна Золотова

В России заработали новые стандарты для систем с разделением доменов, созданные «Лабораторией Касперского»С апреля 2023 года начали действовать новые национальные стандарты для систем с разделением доменов. Это первые в России стандарты для применения при проектировании и эксплуатации систем интернета вещей (IoT), использующих подход с разделением доменов, сообщает «Лаборатория Касперского». Речь идет о стандартах ПНСТ 818 — 2023 «Информационные технологии. Интернет вещей. Системы с разделением доменов. Базовые компоненты» и ПНСТ 819 — 2023 «Информационные технологии. Интернет вещей. Системы с разделением доменов. Термины и определения». Федеральное агентство по техническому регулированию и метрологии (Росстандарт) в качестве предварительных национальных стандартов утвердило их в марте. Они будут действовать в течение следующих трех лет. Разработка велась на базе Технического комитета по стандартизации 194 «Кибер-физические системы» (ТК 194). Инициатором выступила «Лаборатория Касперского». Новые стандарты определяют перечень основных базовых компонентов систем интернета вещей, использующих подход с разделением доменов, термины и определения в данной области. Как сообщала пресс-служба ТК 194, основной идеей систем с разделением доменов является создание решения, устойчивого к угрозам информационной безопасности и к другим видам опасностей для IoT. В «Лаборатории Касперского» о необходимости стандартов задумались при разработке KasperskyOS. Специалисты компании обнаружили, что в отечественных документах отсутствовали термины, определения и понятия, на которые можно было бы ссылаться при описании проектных архитектурных решений. Нужно было адаптировать термины и опыт из зарубежных документов, что приводило к расхождениям в переводе и интерпретации понятий.

13.04.2023 [16:05], Сергей Карасёв

«РТК-Солар» представил отечественный межсетевой экран Solar NGFWКомпания «РТК-Солар» анонсировала новое многофункциональное решение для комплексной защиты корпоративной сети — отечественный межсетевой экран Solar NGFW. Продукт представляет собой альтернативу зарубежным средствам, доступ к которым оказался ограничен из-за сложившейся геополитической обстановки. По оценкам аналитиков «РТК-Солар», в 2022 году объём рынка межсетевых экранов в России составил 15,7 млрд руб., что соответствует приблизительно 15 % от всего ИБ-сегмента. Согласно прогнозам, в 2023-м расходы в секторе сетевой безопасности превысят 16 млрд руб., а к 2025-му составят до 19,1 млрд руб. При этом доля отечественных продуктов поднимется с 20 % до 75 %. Говорится, что отличительной особенностью Solar NGFW является уникальность сигнатур IPS (Intrusion Prevention System), современный веб-интерфейс и стабильность работы. Продукт ориентирован на высокую производительность в сложных условиях, в частности, при использовании множества встроенных механизмов защиты с большим количеством правил и политик. Решение обеспечивает пропускную способность на уровне 20 Гбит/с, а к 2024-му этот показатель планируется довести до 100 Гбит/с. В целом, параметры производительности выглядят следующим образом:

Пакет решает такие задачи, как защита периметра от сетевых угроз, атак и вредоносного ПО, сегментация корпоративной сети и создание демилитаризованной зоны, управление доступом в интернет и к внутрикорпоративным ресурсам. Кроме того, может выполняться глубокий анализ трафика (DPI) для блокирования активности приложений. Говорится о быстром реагировании на кибератаки и возможности масштабирования. Проверка трафика в зависимости от механизма защиты проходит по типу, адресату, источнику, приложению и пр. В состав решения входят такие компоненты, как межсетевой экран (собственная разработка на базе iptables), система предотвращения вторжений (собственная разработка на базе Suricata), система контроля приложений (собственная разработка на базе nDPI), потоковый антивирус (модуль Dr.Web), веб-прокси, обратный прокси (reverse-proxy), URL-фильтрация, AdBlock и категоризатор веб-ресурсов (собственная разработка WebCat). «Solar NGFW — новый российский программный продукт, сфокусированный на потребностях крупного бизнеса, позиционируется как аналог решений ушедших иностранных разработчиков ПО», — отмечает Александр Баринов, директор направления сетевых решений «РТК-Солар».

12.04.2023 [21:15], Татьяна Золотова

«Лаборатория Касперского» выпустила Kaspersky SD-WAN 2.0«Лаборатория Касперского» представила обновлённое решение для построения филиальных сетей Kaspersky SD-WAN 2.0. В качестве аппаратной платформы используются устройства модельного ряда Kaspersky SD-WAN Edge Service Router (KESR) с различным набором интерфейсов и скоростью передачи данных от 30 Мбит/с до 10 Гбит/с. Как поясняют в компании, Kaspersky SD-WAN позволяет использовать инновационные интеллектуальные технологии маршрутизации при разворачивании территориально распределенных сетей и строить комплексную экосистему сетевой безопасности SASE (Secure Access Service Edge, сетевая модель, объединяющая средства защиты и сетевые технологии). В обновленном решении многофакторный Zero-Touch Provisioning можно активировать с помощью URL-ссылки, что повышает безопасность подключения новых офисов к сети. Централизованное обновление маршрутизаторов (в том числе по расписанию) и наличие механизма восстановления конфигурации защищают от ошибок настройки. Еще одно новшество ― распознавание L7-трафика, что позволяет настраивать гранулярные политики качества обслуживания и фильтрации, предоставляя приоритетный сервис для приложений, критичных для бизнеса. Поддержка полносвязных и частичносвязных топологий позволяет настраивать топологию сети и строить оптимальные пути передачи трафика, а поддержка VRRP повышает отказоустойчивость филиальных сетей. При этом встроенный менеджер виртуальных сетевых функций (VNF) позволяет задействовать для обработки и анализа трафика не только инструменты «Лаборатории Касперского», но и решения сторонних производителей. Согласно опросу «Лаборатории Касперского» «Информационная безопасность бизнеса» в 2022 году, каждая четвертая компания в России использует технологию SD-WAN, еще 15 % планируют внедрить такое решение в течение ближайшего года. Преимущественно компании использовали иностранные решения класса SD-WAN. Однако после ухода зарубежных вендоров из России придется искать отечественную замену.

11.04.2023 [21:26], Руслан Авдеев

Selectel создала аттестованную по требованиям ФСТЭК облачную инфраструктуру для госорганов и коммерческих компанийРоссийская компания Selectel, входящая в число ведущих отечественных провайдеров облачных IT-сервисов, сообщила о запуске сегмента облачных серверов и S3-хранилища, получивших аттестацию ФСТЭК. Как сообщают в пресс-службе компании, такие решения особенно актуальны для госведомств и компаний с особыми требованиями к уровню защищённости данных. Ранее провайдер уже ;подтвердил соответствие своей облачной платформы наивысшему уровню защиты персональных данных. По данным компании, теперь её клиенты получили возможность размещать данные в облаке, аттестованном на соответствие техническим требованиям приказов 17 и 21 ФСТЭК, а также специальным требованиям и рекомендациям (СТР-К) Гостехкомиссии. Полученный Selectel аттестат упрощает развёртывание информационных систем госведомствами и их подрядчиками. Речь идёт о структурах, для которых обязательно соответствие предлагаемых облаков наивысшим стандартам безопасности как хранения, так и обработки информации. Облачные серверы и объектное хранилище S3, оператором которых является Selectel, можно применять для размещения различных информационных систем:

По словам директора по клиентской безопасности Selectel, в прошлом году государственные и коммерческие организации столкнулись с трудностями при поиске оборудования для новых проектов и расширения инфраструктуры. Прошедшие аттестацию облачные сервисы позволят обеспечивать организации ресурсами для ГИС буквально за минуты. Более того, облако можно развернуть и на мощностях самого заказчика (on-premise). Ранее Selectel уже предлагала такое решение, но для менее требовательных клиентов. Как заявил глава направления по работе с госзаказчиками Selectel, аттестаты не только позволяют размещать ГИС отдельных ведомств, но и свидетельствуют о соответствии государственным требованиям к поставщикам для проектов Минцифры — Гособлака и «Гостеха», предусматривающих информатизацию работы органов власти различных уровней. В Selectel дополнительно сообщают, что аппаратная инфраструктура компании расположена в собственных ЦОД, использующих сертифицированные средства защиты данных, включая межсетевые экраны, средства доверенной загрузки и средства защиты среды виртуализации, а также другие аппаратно-программные решения. |

|