Материалы по тегу: безопасность

|

11.10.2023 [15:59], Андрей Крупин

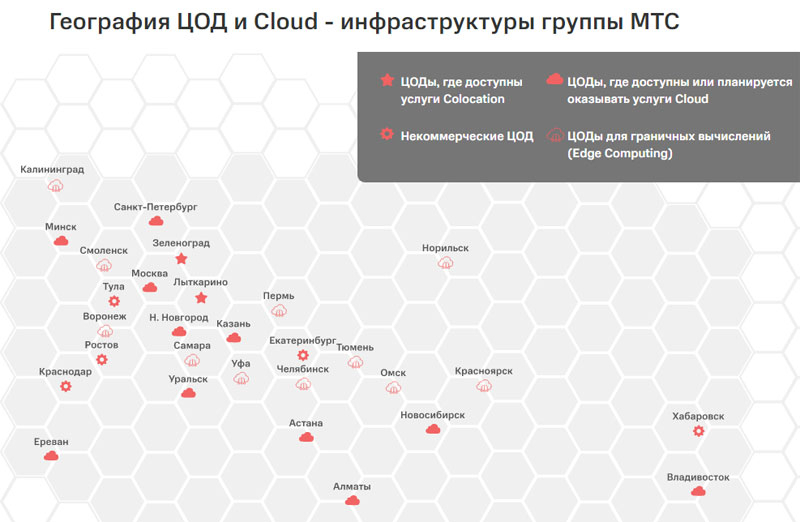

Облако CloudMTS признано безопасным для размещения банковских информационных системПредоставляющая облачные сервисы компания CloudMTS (входит в группу МТС) сообщила о получении заключения о соответствии требованиям российского стандарта безопасности финансовых операций ГОСТ Р 57580.1-2017. Выполнение упомянутого стандарта является обязательным для работы банков и FinTech-организаций. Заключение о соответствии требованиям ГОСТа даёт CloudMTS возможность предоставлять финансовым организациям услуги виртуальной IT-инфраструктуры, в том числе аттестованной в соответствие со 152-ФЗ «О персональных данных», для размещения информационных систем, содержащих данные финансовых операций. ГОСТ был получен как на физическую инфраструктуру CloudMTS — два дата-центра в Москве и один в Санкт-Петербурге, так и на программное обеспечение и отдельные услуги провайдера для финансовых организаций.

Источник изображения: МТС Помимо защиты информационных систем внутри своей инфраструктуры, CloudMTS также обеспечивает безопасность данных при их пересылке. Для этого в ЦОД, где развёрнуто облако, и в финансовой организации устанавливаются средства криптографической защиты информации (СКЗИ) — они шифруют данные при их передаче через сеть. СКЗИ в зависимости от требований банка могут быть в виде программно-аппаратного комплекса или в виде ПО. Кроме соответствия ГОСТу Р 57580.1-2017, облако CloudMTS имеет защищённый сегмент, аттестованный по ФЗ-152, который позволяет размещать в нем государственные информационные системы и персональные данные. Также инфраструктура провайдера сертифицирована по международному стандарту безопасности PCI DSS, позволяющему хранить, обрабатывать и передавать данные банковских карт.

11.10.2023 [15:18], Сергей Карасёв

Хостинг-провайдеры смогут идентифицировать клиентов по банковским данным и номеру телефонаМинцифры РФ, по сообщению газеты «Коммерсантъ», подготовило обновлённый проект постановления, регулирующего процедуру проверки личности клиентов хостинг-провайдеров. Ведомство предлагает предусмотреть дополнительные способы идентификации пользователей, в том числе по банковским данным. Изначально планировалось, что хостеры смогут идентифицировать клиентов четырьмя способами: посредством «Госуслуг», через Единую биометрическую систему, при помощи усиленной квалифицированной электронной подписи и через личное представление документов. Теперь могут добавиться ещё несколько вариантов.

Источник изображения: pixabay.com В частности, Минцифры предлагает закрепить возможность идентификации клиентов с помощью номера мобильного телефона. Кроме того, станет возможна проверка личности посредством Системы быстрых платежей (СБП) и банковских карт. При таком способе компании на время оказания услуг придётся хранить данные о дате и месте совершения оплаты, сумме, на которую совершена транзакция, и идентификаторе платежа (уникальный идентификатор начисления). Предполагается, что предлагаемые изменения упростят процесс идентификации клиентов хостеров в рамках обеспечения безопасности IT-инфраструктуры. Однако участники рынка отмечают, что данная процедура создаст дополнительную финансовую нагрузку на компании, что может привести к росту стоимости услуг. Кроме того, как отмечается, поправки не решают проблему идентификации иностранных пользователей, которые используют зарубежные счета и номера телефонов.

10.10.2023 [15:06], Андрей Крупин

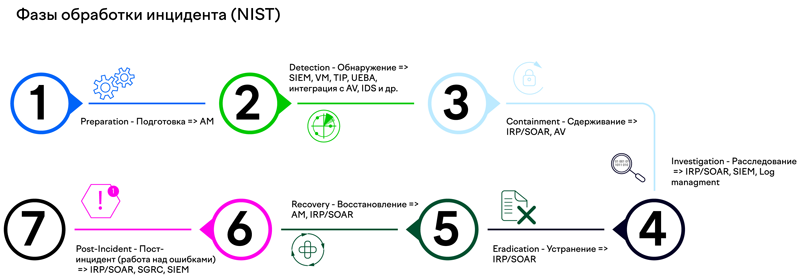

Security Vision представила систему реагирования на ИБ-инциденты Next Generation SOARКомпания «Интеллектуальная безопасность», работающая на ИБ-рынке под брендом Security Vision, пополнила портфолио защитных решений новым продуктом по реагированию на киберугрозы следующего поколения — Next Generation SOAR. Security Vision Next Generation SOAR представляет собой автоматизированный центр мониторинга, обработки и реагирования на инциденты информационной безопасности (Security Operation Center, SOC). Программный комплекс аккумулирует данные об инцидентах ИБ из множества источников, обеспечивает координацию работы команды SOC и автоматизирует процедуры реагирования.

Источник изображения: securityvision.ru Платформа умеет самостоятельно осуществлять триаж (первичное категорирование) поступающих оповещений, приоритизировать инциденты, выбирать подходящий сценарий реагирования и оперативно предпринимать контрмеры по локализации инцидента для недопущения его распространения и нанесения значимого ущерба организации. В продукте задействованы методы машинного обучения и статистического анализа свойств инцидентов для выявления аномалий и возможных незамеченных ранее киберинцидентов в IT-инфраструктуре, а также для прогнозирования дальнейших шагов атакующих и развития инцидента с целью выбора оптимальных мер противодействия. Security Vision Next Generation SOAR также позволяет формировать и отправлять отчётности по киберинцидентам в НКЦКИ (через систему ГосСОПКА), ФинЦЕРТ (через интерфейс АСОИ), Роскомнадзор и в отраслевые CERT. Для автоматизации такого взаимодействия в систему встроены инструменты отправки уведомлений и обмена данными с указанными структурами, а также для создания внутренней отчётности и визуализации состояния киберзащищенности компании в целях обеспечения ситуационной осведомлённости ИБ-служб.

10.10.2023 [14:13], Сергей Карасёв

Российские разработчики ПО не успевают устранять «дыры» в установленные срокиРазработчики ПО в России регулярно нарушают требования Федеральной службы по техническому и экспортному контролю (ФСТЭК) в плане соблюдения сроков устранения уязвимостей в своих продуктах. Как сообщает газета «Коммерсантъ», связано это в том числе с резким ростом спроса на отечественный софт в сложившейся геополитической обстановке. Весной 2022 года ФСТЭК отозвала сертификацию у более чем 50 иностранных разработчиков, включая IBM, Microsoft, Oracle и др. Причиной послужила остановка технической поддержки российских заказчиков. Вместе с тем в рамках программы импотозамещения начали стремительно увеличиваться продажи отечественного ПО. В соответствии с требованиями регламента включения информации об уязвимостях ПО в «Банк данных угроз безопасности информации» ФСТЭК разработчик в случае поступления информации о «дыре» должен принять меры по её устранению в течение 30–60 дней (в зависимости от степени угрозы). Это может быть выпуск патча, новой версии и пр. Однако всё чаще установленные сроки не соблюдаются.

Источник изображения: pixabay.com Участники рынка говорят, что российские разработчики «отрабатывают инциденты» и вносят правки в ПО вдвое дольше, чем зарубежные. Между тем нарушение регламента ФСТЭК может обернуться отзывом сертификата на продукт. Сами разработчики связывают ситуацию с ростом спроса и загруженностью «всех уровней поддержки». Российские компании оказались не готовы к резкому увеличению запросов по обработке инцидентов после ухода западных поставщиков. Ещё одна сложность заключается в том, что многие продукты с сертификатом ФСТЭК основаны на открытом коде, устранением уязвимостей в котором «занимается не конкретный разработчик, а сообщество». Поэтому устранение «дыр» в таком софте растягивается на месяцы.

10.10.2023 [09:32], Андрей Крупин

Positive Technologies представила новый продукт для выявления киберугроз на конечных точках и реагирования на них — MaxPatrol EDRPositive Technologies сообщила о выпуске на рынок программного комплекса MaxPatrol EDR. Разработанный российской компанией продукт относится к решениям класса Endpoint Detection & Response и предназначен для предотвращения, обнаружения и реагирования на киберинциденты в корпоративной сети. MaxPatrol EDR обеспечивает многоуровневую защиту рабочих станций и серверов, а также включает технологии статического и поведенческого анализа аномалий в IT-инфраструктуре организации. Новинка поддерживает операционные системы Windows, macOS, Linux (в том числе российские сертифицированные ОС) и предоставляет ИБ-службам богатый выбор действий для автоматического и своевременного реагирования на угрозы: остановка процесса, удаление файлов, изоляция устройства, отправка на анализ, синкхолинг (sinkholing).

Как работает MaxPatrol EDR (источник изображения: ptsecurity.com) MaxPatrol EDR поставляется с набором экспертных правил PT Expert Security Center, благодаря чему программный комплекс способен выявлять угрозы и популярные тактики и техники злоумышленников из матрицы MITRE ATT&CK (топ-50 для Windows и топ-20 для Linux). Кроме того, положенные в основу решения технологии позволяют обнаруживать атаки с использованием легитимных инструментов (PowerShell, WMI, CMD, BASH), которые могут пропустить традиционные средства защиты, основанные на сигнатурном анализе. Система поддерживает совместную установку с другими средствами защиты. Её агенты могут работать автономно, то есть проводить анализ и противодействовать угрозам на конечных точках в изолированных сетях, без обращения к серверу. MaxPatrol EDR можно приобрести как самостоятельный продукт. Также он является частью PT XDR — комплексного решения для расширенного обнаружения угроз и реагирования на них, которое Positive Technologies выпустила в 2021 году.

09.10.2023 [15:40], Андрей Крупин

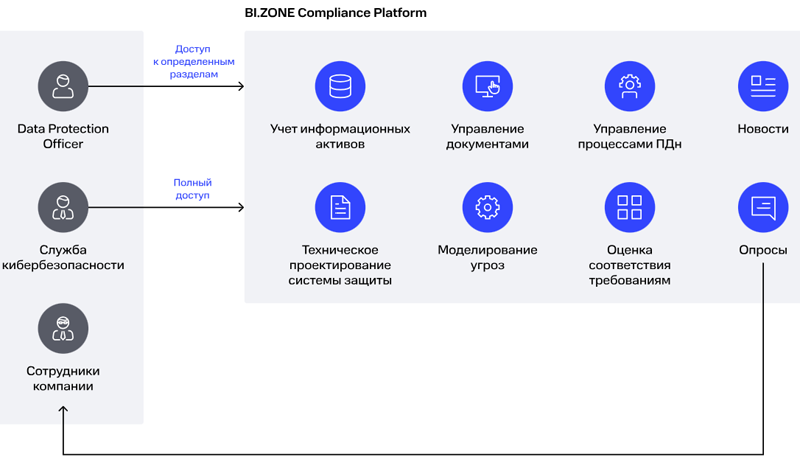

Обновлённая платформа BI.ZONE Compliance Platform упрощает подготовку IT-систем к аттестации по требованиям ИБКомпания BI.ZONE сообщила о выпуске новой версии программного комплекса Compliance Platform, предназначенного для автоматизации выполнения требований законодательства по информационной безопасности (ИБ). Благодаря новым функциям платформа BI.ZONE Compliance Platform позволяет организациям подготовить информационные системы персональных данных (ИСПДн) и государственные информационные системы (ГИС) к аттестации или переаттестации в соответствии с приказом ФСТЭК России № 77. Продукт формирует полный комплект подтверждающей документации и актуализирует его при любых изменениях IT-инфраструктуры.

Схема работы BI.ZONE Compliance Platform С помощью BI.ZONE Compliance Platform предприятия могут оценить, насколько применяемые меры безопасности в корпоративных системах соответствуют требованиям законодательства. Программный комплекс анализирует данные об IT-инфраструктуре и на основе полученных сведений создаёт отчёт о соответствии требованиям таких нормативных актов, как приказы ФСТЭК России № 17 и № 21, постановление правительства № 1119, приказы ФСБ России № 378 и № 524. Ознакомиться с ними, а также другими приказами и постановлениями можно прямо на платформе. Помимо оценки применяемых мер защиты на соответствие требованиям регуляторов, продукт обеспечивает формирование модели угроз — документа с перечнем актуальных угроз безопасности и аналитикой. Это позволяет компаниям проанализировать возможные риски и вероятность их реализации. Модель угроз автоматически обновляется и корректируется при изменении IT-инфраструктуры организации или законодательства.

09.10.2023 [12:41], Сергей Карасёв

К 2030 году в России может появиться единое доверенное хранилище данныхАНО «Цифровая экономика», по сообщению газеты «Ведомости», предлагает сформировать в России единое доверенное хранилище данных. Предполагается, что такая платформа будет развёрнута к 2030 году, что поможет в развитии государственных сервисов и бизнес-систем. С инициативой выступает группа экспертов, возглавляемая вице-президентом «Ростелекома» Борисом Глазковым. Говорится, что к концу текущего десятилетия «90 % обработанных данных в обезличенном или персонифицированном виде доступны государству, бизнесу и гражданам в едином доверенном источнике для развития data driven госуправления и бизнеса в РФ».

Источник изображения: pixabay.com Под термином «data driven госуправление» подразумевается разработки и реализации государственной политики, в которой принятие решений и формулирование политических стратегий основаны на обширном сборе, анализе и использовании всевозможных данных. Получаемая из различных источников информация может быть использована для оценки текущей ситуации, выявления проблем и проработки потенциальных решений, а также для анализа воздействия политики на общество. 3 сентября 2023 года президент России Владимир Путин поручил утвердить национальный проект по формированию экономики данных на период до 2030-го. Инициатива предусматривает сбор информации, в том числе с использованием высокочувствительных датчиков на основе квантовых сенсоров. Кроме того, должна быть создана инфраструктура вычислений и хранения данных с использованием отечественных оборудования, технологий и программного обеспечения, в том числе облачных платформ, ЦОД и вычислительных мощностей. Участники рынка говорят, что сбор и обработка огромного объёма данных технически возможны с использованием современных технологий, но требуют мощных вычислительных ресурсов. Для формирования единого хранилища потребуется принятие новых законодательных норм, гарантирующих «безопасность данных и защиту личной конфиденциальности». В целом, проект может помочь в создании отечественного ПО, поскольку разработчикам часто не хватает данных для проверки гипотез и написания более эффективных приложений.

09.10.2023 [12:03], Сергей Карасёв

Количество серверов с мошенническими сайтами выросло во всём мире на 65 % за годОбщее количество серверов, на которых размещаются мошеннические сайты, в том числе для фишинга, в мировом масштабе за год увеличилось на 65 %. По состоянию на начало октября 2023-го их число достигло 93,2 тыс. Такие данные, как сообщает газета «Коммерсантъ», приводит НИИ «Интеграл» — научно-исследовательский институт Минцифры России. Речь идёт о серверах, на которых располагаются ресурсы, маскирующиеся в мошеннических целях под банки, лотереи, крупные компании и т. д. По оценкам «Интеграла», такие серверы располагаются в 76 странах, тогда как годом ранее их было 82.

Источник изображения: pixabay.com Лидером по количеству вредоносных ресурсов, размещённых на серверах в стране, является Канада: в 2023 году их число подскочило на 56 % — до 24,7 тыс. На втором месте в данном антирейтинге находятся Нидерланды, где количество вредоносных серверов взлетело за год на 160 %, достигнув 22,5 тыс. Замыкают тройку США с 15,4 тыс. фишинговых ресурсов и ростом на 80 % в годовом исчислении. Россия находится на четвёртом месте: 9,5 тыс. серверов с мошенническими ресурсами и годовой рост на уровне 14 %. Далее идёт Великобритании — 4,3 тыс. сайтов и увеличение на 7 % год к году. В доменной зоне .com в 2023 году расположены 23,5 тыс. вредоносных ресурсов против 10,8 тыс. в 2022-м. Далее следует зона .ru, где число фишинговых сайтов за год поднялось с 9,0 тыс. до 17,1 тыс. В зоне .top расположены 12,7 тыс. вредоносных серверов против 4,9 тыс. годом ранее. В координационном центре доменов .ru/.рф сообщили, что с января по сентябрь 2023 года поступили 36,6 тыс. жалоб об использовании доменных имен в этих зонах для «поддержания ресурсов с вредоносной активностью», что превысило показатель 2022 года более чем на 150 %. По итогам рассмотрения обращений прекращено делегирование 35,7 тыс. доменов.

06.10.2023 [23:57], Андрей Крупин

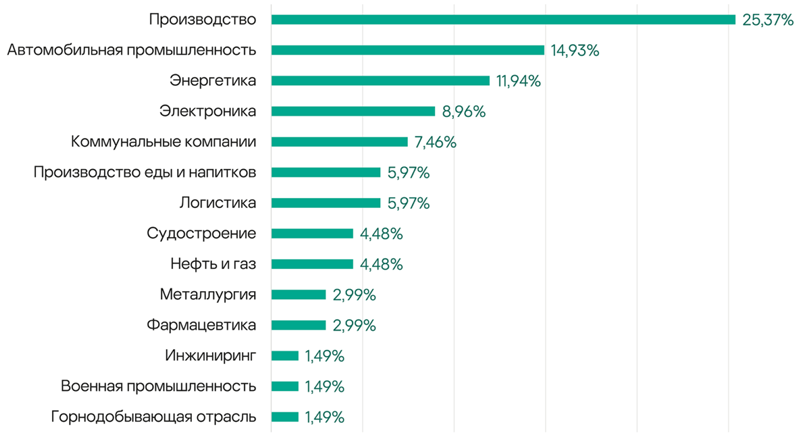

«Лаборатория Касперского» изучила ландшафт угроз для промышленных системПромышленные системы автоматизации по-прежнему являются объектами повышенного интереса со стороны киберпреступников по всему миру. Об этом свидетельствует исследование, проведённое специалистами центра реагирования на инциденты информационной безопасности промышленных инфраструктур «Лаборатории Касперского» (Kaspersky Lab ICS CERT). Результаты исследований ландшафта угроз для систем промышленной автоматизации в первом полугодии 2023 года показали, что наибольшее количество официально подтверждённых киберинцидентов пришлось на производственные организации и транспортную отрасль — в частности пострадали компании, связанные с кораблестроением и логистикой. Также мишенями становились энергетические предприятия и производители микроэлектроники.

Доля зафиксированных инцидентов в разных отраслях промышленной сферы (источник: Kaspersky Lab ICS CERT) Подавляющее большинство инцидентов было вызвано атаками программ-шифровальщиков, блокирующих доступ к данным и требующих выплаты определённой суммы киберпреступникам для возвращения доступа к ценной информации. Как минимум три корпорации были скомпрометированы через незакрытую уязвимость в двух различных MFT-продуктах (Managed File Transfer). Используемые крупными организациями решения этого типа в очередной раз становятся источником проблем безопасности, и промышленные предприятия часто оказываются не в состоянии быстро закрыть опасную уязвимость не только в технологических сетях, но и внутри периметра своей сети. «Криминально мотивированные атаки становятся настоящим бичом промышленных организаций по всему миру, затрагивают большинство реальных секторов экономики и оказывают негативное влияние на повседневную жизнь людей, — говорит Евгений Гончаров, руководитель Kaspersky ICS CERT. — В частности, в прошедшем полугодии в список наиболее атакованных секторов экономики попала электроэнергетика, в том числе производители комплексов специализированного оборудования, программного обеспечения и поставщики соответствующих сервисов. Мы напоминаем о том, что руководителям предприятий любого сектора и любого типа стоит держать риски кибербезопасности в фокусе внимания и принимать необходимые меры». Подробнее с результатами аналитического исследования Kaspersky Lab ICS CERT можно ознакомиться на сайте ics-cert.kaspersky.ru.

04.10.2023 [16:15], Сергей Карасёв

В России появится система защищённых репозиториев для хранения доверенного ПОК 2027 году в России, как сообщает газета «Ведомости», предполагается сформировать систему защищённых репозиториев для хранения доверенного отечественного софта. Такие планы описаны в рабочем документе АНО «Цифровая экономика», составленном по итогам конференции «Э+Данные». К доверенному относится то ПО, которое создаётся в соответствии с концепцией жизненного цикла безопасной разработки. При этом критерии «доверенности» софта и программно-аппаратных комплексов (ПАК) определяют ФСТЭК и ФСБ. По сути, к доверенным относятся те продукты, которые прошли проверки безопасности и иной технический аудит в аккредитованных для этих целей организациях.

Источник изображения: pixabay.com Новый проект предполагает создание «типовых решений распределённой системы защищённых репозиториев ДПО (доверенного ПО), предназначенных для разработки, тестирования, хранения, распространения, развития и технической поддержки отечественного ПО». Кроме того, планируется формирование системы «испытательных полигонов» для проверок ПАК, в том числе доверенных. Ожидается, что на первом этапе в систему защищённых репозиториев попадут приблизительно 30 % доверенных отечественных решений. К 2030 году этот показатель планируется довести до 80 %. Новая платформа позволит компаниям и организациям получать доступ к верифицированному и безопасному софту, минимизируя риски, связанные с угрозами информационной безопасности. Система репозиториев, по задумке авторов проекта, поможет обеспечить совместимость отечественного ПО, продлить его жизненный цикл и сократить трудозатраты на создание продуктов. Реализовать инициативу предполагается за счёт бюджетного финансирования и грантовой поддержки. Отвечать за формирование системы будет Минцифры. |

|