Материалы по тегу: исследование

|

19.01.2024 [14:55], Владимир Мироненко

В 2023 году больше всего выросло количество DDoS-атак на российские телеком-сферу, транспортный и государственный секторыВ 2023 году количество DDoS-атак на российские компании заметно выросло. По данным StormWall рост составил 29 % год к году, что, по мнению экспертов, было связано с повышенной активностью хактивистов в первой половине прошлого года, а также стремлением хакеров обогатиться с помощью шантажа и вымогательства в IV квартале. Больше всего выросло количество атак на предприятия телеком-сферы, транспортной отрасли и госсектора. Как сообщает StormWall, в 2023 году число DDoS-атак на телеком-компании выросло год к году на 92 %, на транспортные организации — на 38 %, на государственные сервисы — на 34 %. Рост атак на телеком-сферу связан с тем, что у региональных телеком-компаний не было профессиональной защиты от многовекторных DDoS-атак, чем не преминули воспользоваться хактивисты в III квартале. А транспортная сфера и госсектор подвергались атакам хактивистов в течение всего года.

Источник изображения: Tumisu/Pixabay Также эксперты StormWall зафиксировали рост на 28 % числа DDoS-атак на ретейл, на 26 % — на сферу развлечений и на 23 % — финансовый сектор. Наиболее сильные всплески атак на ретейл были зафиксированы в IV квартале в ходе Черной пятницы и подготовки к Новому году. Атаки хактивистов на сферу развлечений и на финансовый сектор продолжались в течение всего года во всех регионах России. Число DDoS-атак в прошедшем году на энергетическую отрасль увеличилось год к году на 19 %, на нефтяную сферу — на 17 %, а на производственные компании — на 7 %. В других отраслях рост атак был незначительным.

17.01.2024 [13:32], Сергей Карасёв

В России ускорилось развитие инфраструктуры сотовой связи, но операторы ждут появления отечественных базовых станцийНесмотря на сложившуюся геополитическую обстановку и санкции, в России продолжается активное развитие сотовых сетей. Как сообщает газета «Коммерсантъ», темпы расширения соответствующей инфраструктуры в 2023 году увеличились по сравнению с предыдущим годом. К концу 2023-го «МегаФон», МТС, «ВымпелКом» и «Теле2» сообща эксплуатировали 1,192 млн радиоэлектронных средств связи (РЭС), включая базовые станции, системы управления доступом, радиорелейные устройства и пр. Это на 13,8 % больше по отношению к предыдущему году, когда использовались 1,047 млн РЭС. Для сравнения: в 2022-м динамика роста была ниже — 9,2 % год к году.

Источник изображения: pixabay.com Участники рынка говорят, что российские сотовые операторы вышли на «докризисные темпы» развития инфраструктуры. Это может объясняться как стабилизацией параллельного импорта, так и более интенсивным внедрением оборудования из имеющихся запасов. Причём речь идёт не только о строительстве новых базовых станций, но и о переоборудовании сетей — часть спектра переводится из стандартов 2G/3G в 4G. На рост количества РЭС может влиять совместное использование инфраструктуры (RAN-sharing). В этом случае каждый из операторов регистрирует собственную РЭС. Эксперты полагают, что операторы «большой четвёрки» активно монтируют оборудование из запасов, рассчитывая на появление отечественных базовых станций ориентировочно в 2025 году. Ожидается, что российская техника «поступит на рынок в достаточном количестве». До кризиса операторы устанавливали 70–100 тыс. новых базовых станций в год. Однако отмечается, что стоимость отечественного оборудования будет выше по сравнению с зарубежными решениями.

15.01.2024 [15:24], Сергей Карасёв

В России спрос на услуги ЦОД превышает предложениеПо итогам 2023 года объём российского рынка услуг ЦОД достиг 42,8 млрд руб. Это на 21,2 % больше по сравнению с предыдущим годом, о чём, как сообщает газета «Коммерсантъ», говорится в совместном исследовании 3data и IKS-Consulting, посвящённом сегменту colocation. Авторы отчёта оценивают ежеквартальное изменение цен на базовую услугу колокации, а также уровень покупательского спроса и предложения на инфраструктуру коммерческих ЦОД (3data colocation index). Под базовой услугой понимается выделение места в дата-центре для размещения стандартной серверной стойки с подведённым электропитанием мощностью до 5 кВт и предоставление в пользование 42U-пространства. В IV квартале 2023-го в Москве средняя цена на colocation-услуги составила 107,4 тыс. руб., что на 2 % больше в годовом исчислении. В Санкт-Петербурге этот показатель за год увеличился на 13 %, достигнув 84,1 тыс. руб. Столь значительная разница в темпах роста стоимости объясняется тем, что в Москве в 2023 году были запущены два крупных ЦОД, а количество введённых в эксплуатацию серверных стоек составило около 9 тыс. против только 400 в Санкт-Петербурге.

Источник изображения: 3data В целом, как отмечается, в России спрос на услуги ЦОД превышает предложение. В связи со сложившейся геополитической обстановкой отечественные компании активно переносят свои рабочие нагрузки в дата-центры на территории РФ. При этом строительство новых ЦОД осложнено из-за нехватки зарубежного оборудования. В компании «Ростелеком-ЦОД», добавляет «Коммерсантъ», полагают, что спрос на colocation-услуги в 2024 году будет по-прежнему опережать предложение. В Oxygen считают, что даже в случае активного ввода новых мощностей в эксплуатацию стоимость колокации в России будет расти на 5–7 % в год.

29.12.2023 [18:09], Владимир Мироненко

Вместо Oracle и SAP: в 2024 году российский рынок ERP-систем превысит 100 млрд рублей

1с

erp

oracle

sap

software

импортозамещение

исследование

нцк ису

прогноз

россия

санкции

сделано в россии

В 2023 году российский рынок ERP-систем продолжал расти, достигнув, по оценкам АНО «Национальный центр компетенций по информационным системам управления холдингом» (НЦК ИСУ), около 90 млрд руб. Об этом сообщил ресурс IT Channel News со ссылкой на представителя НЦК ИСУ. Драйверы роста рынка ERP-систем в России в 2023 году были те же, что и в предыдущем: изменения в политической обстановке, введение международных санкций и реализация нацпроекта «Цифровая экономика», целью которого является увеличение доли отечественного ПО, закупаемого или арендуемого госкорпорациями, до 70 %. Благодаря увеличению бюджетов госсектора на эти цели количество проектов по комплексному и частичному импортозамещению ERP в 2023 году заметно выросло в госсекторе, госкомпаниях и у владельцев критической информационной инфраструктуры (КИИ). Крупный бизнес в России традиционно использует ERP-системы SAP и Oracle. Сейчас, как сообщается, он занимает выжидательную позицию, наблюдая процесс импортозамещения ERP в других организациях и госсекторе. По оценкам НЦК ИСУ, более 80 % рынка отечественных ERP-продуктов составляют решения «1С». Более половины рынка (55 %) ERP-продуктов приходится на отечественные решения, 45 % — на западные платформы. Как подсчитали в НЦК ИСУ, в 2023 году доля рынка российских ERP-решений выросла примерно на 5 %. К концу 2024 года этот показатель может вырасти на 15–20 %. Вместе с тем, как отмечается, миграция с зарубежных решений сопряжена со значительными трудностями и расходами.

Источник изображения: «1С» По словам гендиректора НЦК ИСУ, на фоне роста спроса на отечественные ERP в первую очередь востребованными стали флагманские решения на базе «1С», чья функциональность расширяется благодаря инвестициям крупных промышленных предприятий с учётом требований отраслевых центров компетенций, на основе которых создаются типовые конфигурации. Также на рынке развиваются другие вендоры и появляются новые решения. Государство также активно способствует появлению ERP, позволяющих решать отраслевые задачи. «Мы со своей стороны консолидировали наработки ряда госкомпаний с целью создать методику разработки единой отечественной ERP-платформы, которая позволит им достичь технологической независимости», — добавил глава НЦК ИСУ, являющийся также начальником департамента информатизации РЖД. НЦК ИСУ был создан в феврале 2023 г. с целью консолидации компетенций крупнейших российских компаний для разработки в сжатые сроки единой национальной ERP-платформы «Экосистема развития предприятия» (ЭРП).

27.12.2023 [15:19], Сергей Карасёв

Спрос на модульные ЦОД в России в 2023 году взлетел на 40 %Исследование, проведённое компанией GreenMDC, говорит о том, что в России быстро растёт спрос на модульные дата-центры. В 2023 году продажи таких комплексов подскочили приблизительно на 40 % по сравнению с предыдущим годом (абсолютные цифры не раскрываются). GreenMDC выделяет несколько факторов, способствующих увеличению продаж модульных ЦОД. На фоне сложившейся геополитической обстановки из России ушли многие зарубежные компании, а поставки импортного оборудования сократились. Это способствует развитию российских предприятий: появляются новые и расширяются существующие производства, для поддержания работы которых требуются дополнительные вычислительные ресурсы.

Источник изображения: GreenMDC Кроме того, продолжается активное развитие государственных сервисов для граждан, в том числе в регионах. Для этого необходимы новые IT-мощности. Наконец, в условиях импортозамещения ПО поставщикам софта, которые ранее использовали иностранные серверы, нужны альтернативные российские площадки. Для ускорения развёртывания новых мощностей заказчики всё чаще выбирают именно модульные дата-центры. Если на создание обычного ЦОД необходимо 1,5–2 года, то модульный можно развернуть за 6–9 месяцев. Это позволяет быстрее ввести мощности в эксплуатацию, а также сократить возможные издержки — за время строительства капитального дата-центра удорожание проекта с учётом инфляции, валютных колебаний и непредвиденных расходов составляет в среднем 20 %. В исследовании GreenMDC также говорится, что в сегменте модульных ЦОД в России наблюдается смещение интереса заказчиков в сторону крупных масштабируемых площадок (на 50 и более стоек). Если несколько лет назад их доля составляла только около 10 %, то в 2023 году показатель достиг 40–50 %. Небольшие модульные ЦОД на 5–15 шкафов, которые раньше пользовались наибольшей популярностью, теперь занимают 20–30 % сегмента. Ещё около 30 % — это решения на 20–30 шкафов.

26.12.2023 [16:35], Сергей Карасёв

Каждый третий субъект КИИ в России сталкивается с киберугрозамиКомпания «К2 Кибербезопасность» обнародовала результаты исследования, в ходе которого оценивался уровень защищённости субъектов критической информационной инфраструктуры (КИИ) в России. Речь идёт об организациях и предприятиях, от которых зависит работа транспорта, сетей связи, функционирование финансовой системы, а также государственных, медицинских и прочих служб. Данные получены на основе опроса 108 представителей российских компаний из ключевых сегментов экономики с выручкой более 5 млрд руб. В исследовании участвовали субъекты нефтегазовой промышленности, металлургии, электроэнергетики, сферы здравоохранения и пр. Опрос проведён в июне–августе 2023 года.

Источник изображения: pixabay.com Установлено, что практически каждый третий (32 %) субъект КИИ в России сталкивался с киберинцидентами разной степени серьёзности. Как минимум 35 % из них сопряжены с ущербом, который можно оценить в деньгах. Чаще всего атаки на КИИ оборачиваются простоем сервисов: основными причинами таких инцидентов называются DDoS-атаки и взломы сайтов. Другие негативные последствия — репутационный ущерб, потеря данных без возможности восстановления и непосредственные финансовые убытки. Авторы исследования выяснили, насколько респонденты готовы к исполнению требований закона «О безопасности критической информационной инфраструктуры Российской Федерации» (187-ФЗ), принятого ещё в 2018 году. Значительное число компаний ещё не знают, какие решения им понадобятся для реализации требований — с планами не определились 24 % опрошенных. Чёткое представление о предстоящих закупках имеют 68 % субъектов. Оказалось, что большинство компаний скептически относятся к возможности реализации проектов защиты КИИ на базе отечественных решений. Так, 31 % категорически не удовлетворены тем, что предлагает рынок. С другой стороны, 48 % респондентов уверены в том, что российские продукты справятся с требованиями закона. Среди компаний, которые уже приступили к работам, только 7 % полностью завершили проекты по созданию системы обеспечения информационной безопасности, удовлетворяющей требованиям 187-ФЗ. Около 14 % находятся на завершающих этапах, ещё 34 % занимаются организационной работой и 35 % только начинают или планируют начать эту деятельность. При этом только 29 % опрошенных заявляют, что ещё не столкнулись с серьёзными сложностями на различных этапах реализации проекта.

25.12.2023 [12:45], Сергей Карасёв

В 2024 году ожидается резкий рост количества DDoS-атак на российские компанииПо оценкам EdgeЦентра, провайдера облачных и edge-решений, в 2023 году количество кибератак на российские компании и организации увеличилось на 300 % по сравнению с 2022-м. Согласно прогнозу экспертов, который приводит газета «Коммерсантъ», в 2024-м ситуация продолжит ухудшаться, что связано со сформировавшейся геополитической обстановкой. Специалисты EdgeЦентра подсчитали, что в уходящем году кибернападениям подверглись более 50 крупных предприятий РФ из различных отраслей — транспортной сферы, государственного и финансового секторов. В общей сложности проведены свыше 130 тыс. DDoS-атак на российские компании средней продолжительностью 15 минут. Самая продолжительная вредоносная кампания длилась примерно восемь суток. Более 500 DDoS-атак имели мощность, превышающую 100 Гбит/с.

Источник изображения: pixabay.com Эксперты EdgeЦентра полагают, что в 2024 году число DDoS-атак на российский бизнес подскочит как минимум на 400 % в годовом исчислении. Наблюдающаяся тенденция объясняется прежде всего сложной геополитической ситуацией. «Лаборатории Касперского» добавляет, что в 2024-м на фоне потрясений может вырасти количество атак, спонсируемых государствами. Их целью обычно является кража или шифрование данных, разрушение IT-инфраструктуры, кибершпионаж и киберсаботаж. В целом, по данным «Лаборатории Касперского», за последние два года подавляющее большинство организаций в России (69 %) пострадали как минимум от одного инцидента кибербезопасности. Причём больше половины из них (58 %) оцениваются как критические. «Лаборатория Касперского» полагает, что в условиях стремительного развития ИИ и больших языковых моделей в 2024 году будут возникать новые сложные уязвимости.

20.12.2023 [23:06], Руслан Авдеев

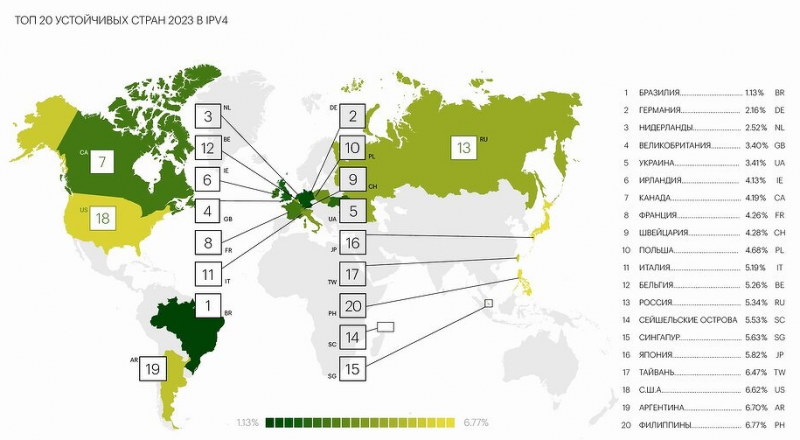

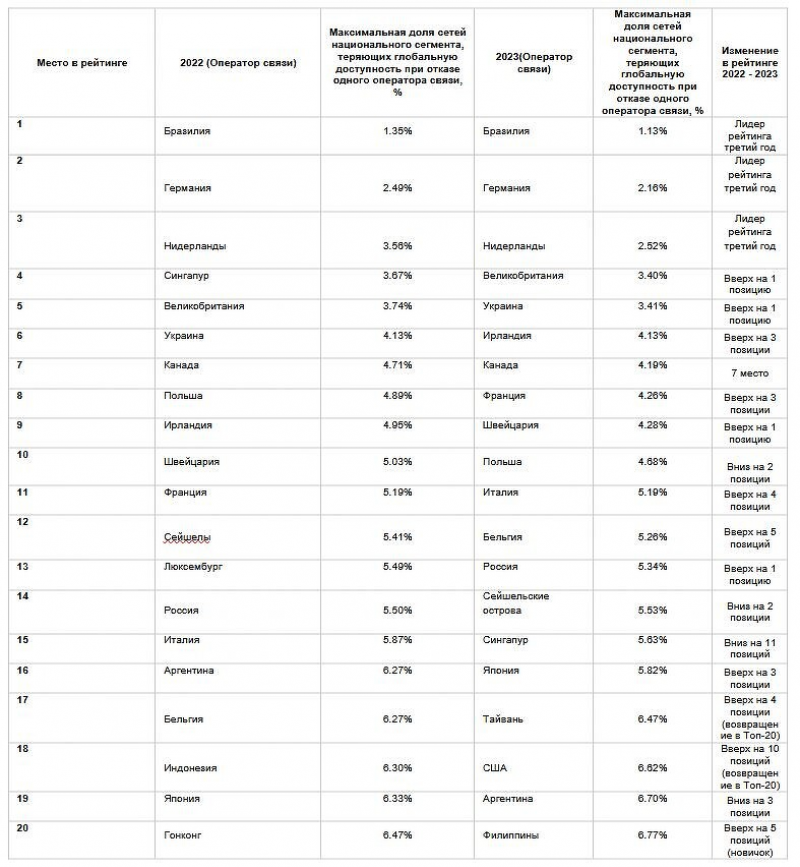

Qrator Labs: устойчивость Рунета чуть подрослаРоссийский сегмент интернета усилил позиции в рейтинге, оценивающем состояние национальных сетей ведущих стран мира. Как сообщает «Коммерсантъ» со ссылкой на доклад Qrator Labs, Рунет за год поднялся на одну позицию. В то время как российские провайдеры приписывают это собственным заслугам, некоторые эксперты утверждают, что причиной стало падение качества сетей в Сингапуре. В ежегодный рейтинг Qrator Labs попали важнейшие операторы, перебои в работе которых могут привести к утрате глобальной доступности наибольшей доли автономных систем национального сегмента интернета. В отчёте об устойчивости учтены показатели 187 стран. Россия поднялась на 13 место, а лидируют Бразилия, Германия и Нидерланды. При этом в 2021 году РФ замыкала первую десятку рейтинга.

Источник изображения: Qrator Чем больше альтернативных маршрутов трафика имеется между автономными системами, тем стабильнее интернет-сегмент. Наиболее надёжными в этом отношении (т.е. связными) оказались сети «Транстелекома», второе место в стране занимает «Вымпелком», третье и четвёртое — «МегаФон» и «Ростелеком», пятое и шестое — технологические сети VK и сети МТС соответственно. Для России также учитывался возможный отказ крупнейшего национального провайдера — «Ростелекома». Максимальный процент отказа сетей при остановке его работы составит 5,34 % против 5,50 % годом ранее.

Источник изображения: Qrator Помимо Сингапура, опустившегося с 4 на 15 место (вероятно, в связи с изменением критической AS со StarHub на SingNet), значительно изменились позиции Тайваня — если ранее он был на 20 месте, то теперь занял 17. Филиппины, ещё в 2022 году бывшие на 24 месте, впервые за 7 лет перешли на 20 позицию. США сместились с 28 места в рейтинге в 2022 году на 18 место, а вот Люксембург, тоже сменивший критическую автономную систему, попал с 16 на 39 место. Рейтинг покинула и Индонезия. Как сообщают в Qrator Labs, российские автономные системы стремятся иметь не менее двух upstream-подключений, но поглощение мелких провайдеров крупными привело к уменьшению конкуренции, что может вызвать деградацию некоторых направлений телеком-бизнеса в будущем.

14.12.2023 [14:03], Сергей Карасёв

Почти три четверти кибератак в России в 2023 году носили целевой характерКомпания Positive Technologies обнародовала результаты исследования, в ходе которого изучалась ситуация с кибербезопасностью в России в уходящем году. Отмечается, что в сложившейся геополитической обстановке выросла угроза атак со стороны хактивистов, которые чаще всего применяют тактику DDoS и выполняют дефейс сайтов. По оценкам, в течение первых трёх кварталов 2023 года почти три четверти (73 %) кибератак в России носили целевой характер (учитываются организации и частные лица). Это на 5 % больше по сравнению с показателем за 2022 год.

Источник изображения: pixabay.com Наиболее частыми последствиями кибератак в 2023 году стали получение злоумышленниками конфиденциальной информации (58 %) и нарушение основной деятельности организаций (41 %). Если рассматривать только кражу данных, то 43 % пришлось на персональную информацию, 16 % — на учётные сведения и 13 % — на коммерческую тайну. Основным типом похищенных у организаций сведений стали именно персональные данные (43 %), тогда как в сегменте частных лиц лидирует кража учётных данных (38 %). В 2023 году злоумышленники активно применяли шпионское ПО: его использование в качестве метода атаки выросло до 27 % против 18 % в 2022-м. Причём доля шпионов среди всего вредоносного ПО, используемого в атаках на российские организации, составила 45 %. Шифровальщики применялись в 27 % случаев: при этом наблюдается развитие схемы двойного вымогательства — когда злоумышленники требуют выкуп не только у скомпрометированной компании, но и у частных лиц, данные которых утекли. За первые три квартала 2023 года интенсивность атак на веб-ресурсы организаций РФ подскочила на 44 %. Прирост зафиксирован в финансовой и транспортной отраслях, в СМИ, в сфере науки и образования, но наиболее сильно пострадал телеком-сегмент, где число инцидентов поднялось в 1,8 раза. На долю уязвимостей в веб-приложениях пришлось 35 %. Среди других тенденций уходящего года эксперты Positive Technologies называют использование ИИ для усложнения техник социальной инженерии и фишинга, атаки на системы защищённой передачи данных и применение дипфейков.

13.12.2023 [12:34], Сергей Карасёв

Количество кибератак на российский госсектор выросло, а их последствия стали более разрушительнымиКомпания Positive Technologies проанализировала ситуацию в сфере кибербезопасности в России в 2023-м и сделала прогноз на следующий год. Аналитики говорят, что в свете сложившейся геополитической обстановки интенсивность атак на государственные структуры продолжает расти, причём такие инциденты становятся всё более разрушительными. По оценкам, в течение первых трёх кварталов 2023 года около 15 % всех успешных атак, нацеленных на российские компании и организации, пришлось на госсектор, который оказался лидером по числу инцидентов. Основным последствием таких вторжений стало нарушение деятельности. Вредоносное ПО использовалось в каждой второй (52 %) успешной атаке на госсектор. При этом наиболее популярными инструментами стали шифровальщики (51 %), а также шпионские модули и средства для удалённого управления (по 27 %). Зловреды распространялись в основном через электронную почту (66 %), при компрометации компьютеров, серверов и сетевого оборудования (26 %). Социальная инженерия как метод атаки зафиксирована в 42 % случаев. Примерно каждый четвёртый инцидент (24 %) связан с эксплуатацией уязвимостей на внешнем сетевом периметре компаний.

Источник изображения: Positive Technologies На втором месте по количеству кибератак в России в 2023 году оказались медицинские организации с долей около 11 % от всех успешных вторжений: это на 2 % больше по сравнению с предыдущим годом. Причём 96 % таких атак были целевыми, а в 64 % случаев злоумышленники использовали вредоносное ПО. Замыкает тройку наиболее атакуемых российских отраслей сфера науки и образования: 10 % от общего количества успешных нападений по итогам первых трёх кварталов 2023-го. Организации данного сегмента, как и государственные учреждения в целом, подверглись кибератакам на фоне ухудшения геополитической ситуации. Количество успешных кибератак в финансовом секторе также растёт: в течение рассматриваемого периода доля таких вторжений достигла 9 %. В 2023 году с кибератаками столкнулись компании и организации всех других российских отраслей, в том числе из сфер промышленности, транспорта, торговли, услуг и телекома. В 2024 году, полагают специалисты Positive Technologies, атаки на госсектор будут иметь более разрушительные последствия, которые могут сказаться на критически важных государственных услугах. Такие вторжения могут вызвать утечку как персональных данных, так и другой конфиденциальной государственной информации. Ожидается, что госорганизации России столкнутся с увеличением количества высококвалифицированных целевых атак. В области медицины, науки и образования прогнозируется рост числа инцидентов, связанных с внедрением программ-вымогателей. Компании IT-сегмента столкнутся с атаками на цепочки поставок и кражами внутренней конфиденциальной информации. |

|